자주 방문하는 웹 사이트를 저장한 ‘즐겨찾기’를 악용해 개인 금융정보를 탈취하는 파밍 기법이 등장했다.

안랩(대표 권치중)은 웹 브라우저 즐겨찾기 주소를 변경해 사용자를 가짜 페이지로 연결하는 파밍 악성코드를 발견했다. 파밍은 사용자 PC에 악성코드를 감염시킨 후 은행 사이트에 접속할 때 가짜 사이트로 연결, 금융정보를 입력하게 하는 수법이다.

많은 사용자가 자주 가는 사이트를 즐겨찾기에 추가한다. 포털사이트를 비롯해 금융사이트를 등록하는 사례가 많다. 발견된 파밍 악성코드는 이 점을 노렸다.

공격자는 사용자 즐겨찾기 링크 중 은행 명칭이나 ‘bank’ 등 특정 단어가 포함된 것을 가짜 웹페이지 주소로 변경한다. 사용자 모두는 본인이 사전에 등록한 즐겨찾기 사이트여서 의심 없이 이용하게 마련이다. 공격자는 가짜 웹사이트로 접속하는 IP주소와 운용체계(OS) 정보를 전송 받아 감염된 시스템 수를 측정한다. 악성코드는 PC 내 공인인증서 경로를 탐색하고 발견되면 압축해 FTP로 전송한다.

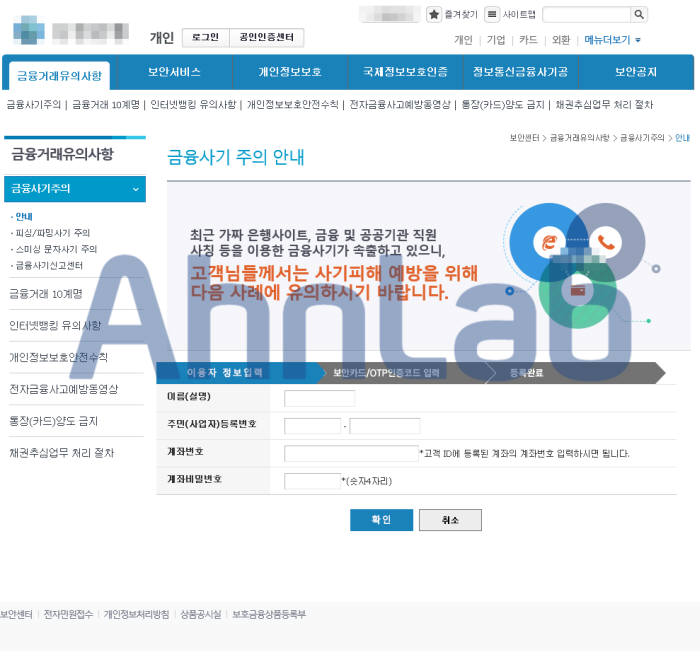

가짜 웹 페이지 내부에는 악성코드가 들어 있다. 어떤 메뉴를 클릭해도 ‘보다 안전한 인터넷 뱅킹을 위해 2014. 3.24(월) 인터넷 뱅킹, 스마트 뱅킹, 폰뱅킹 모든 서비스를 이용하시려면 (개인, 기업) 추가인증 후 이용이 가능합니다’는 경고창을 표시한다. 경고창 확인 버튼을 누르면 사용자 개인 정보와 금융정보를 탈취하는 페이지로 이동한다.

사이트는 이름·주민등록번호·휴대폰번호 등 개인정보를 비롯해 계좌번호·비밀번호·사용자ID 및 공인인증서 비밀번호·보안카드 일련번호·보안카드 번호 등을 요구한다. 사용자가 입력한 정보는 악성코드 제작자에게 전송된다.

파밍 악성코드는 기존과 달리 시작 프로그램이나 서비스 영역에 악성파일을 등록하지 않는다. 악성파일이 최초 실행된 후 다시 실행되지 않아 감염 여부를 알기 어렵다. 파밍공격을 예방하라면 보안 업데이트를 설치해 드라이브-바이-다운로드(Drive By Download) 공격을 막고 불필요한 프로그램 설치를 사전에 방지해야 한다. 안티바이러스 솔루션도 항상 최신 상태를 유지한다.

김인순기자 insoon@etnews.com