서울메트로 해킹 사건은 알려진 것보다 최소한 넉 달 앞선 지난해 3월 이전에 발생한 것으로 드러났다. 서울메트로가 인지한 지난해 7월보다 훨씬 이전에 공격당했으며 장기간 대응 무방비 상태에 노출됐던 셈이다. 해킹 주체는 2013년 3·20 사이버테러를 일으켰던 북한 해킹조직 B팀이다.

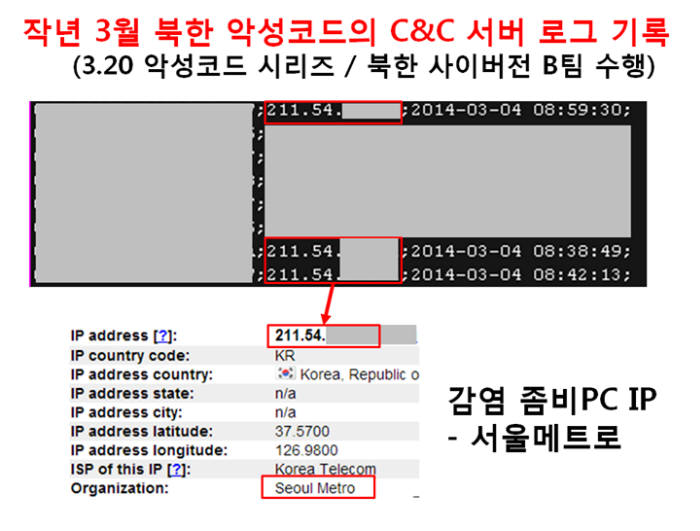

사이버전 연구조직 이슈메이커스랩(대표 사이먼 최)은 지난해 3월 4일 북한 악성코드를 추적하던 도중 서울메트로 PC 일부가 북한 조직에 제어당하고 있는 사실을 포착했다고 11일 밝혔다. 따라서 서울메트로 공격 시점은 3월 이전으로 추정된다.

서울메트로는 7월 23일 업무용 PC 석 대에서 자료 유출을 확인하고 서울시 통합보안관제선터와 국가사이버안전센터에 신고했다. 서울메트로는 최근 국정감사에서 58대 PC가 악성코드에 감염됐으며 비인가 접속 피해 PC가 213대에 이른다고 밝힌 바 있다. 권한이 탈취된 서버는 두 대로 업무자료 12건이 유출됐다고 설명했다.

서울메트로는 이슈메이커스랩이 해킹 사실을 인지한 시점에서 넉 달이 지난 후에 사고 사실을 파악했다. 그 사이 얼마나 많은 자료가 유출됐는지 알 길이 없다.

국정감사에서 서울메트로 해킹 사고를 지적한 하태경 의원(새누리당)은 “서울메트로는 당시 보안관제시스템이나 통합로그관리 시스템이 없어 피해사실을 조기에 발견할 수 없는 상황이었다”며 “6개월 이전 로그를 확인할 수 없어 악성코드 유포지나 시기를 확인할 수 없었다”고 설명했다.

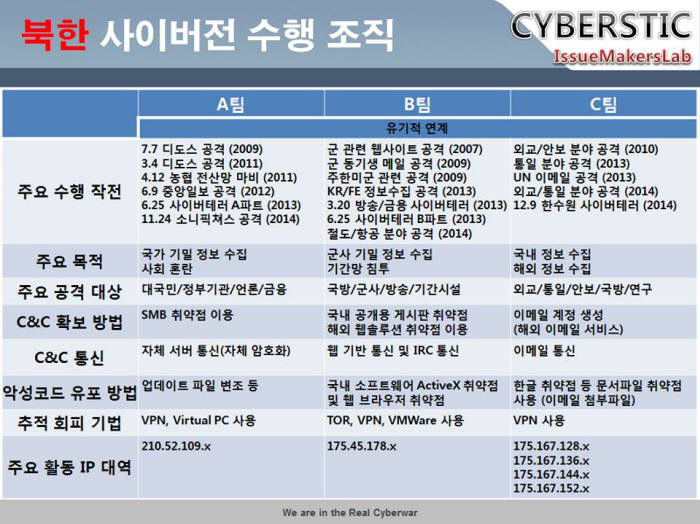

이슈메이커스랩은 북한이 2013년 6월 청와대 홈페이지를 변조했던 시점부터 ‘Train’이라는 작전명으로 공격을 시작한 것으로 분석했다. 북한 해킹조직은 3·20 사이버테러로 농협과 방송사 네트워크를 마비시킨 후 6·25 사이버전으로 청와대 홈페이지를 해킹해 사회 혼란을 조장했다. 이후에도 지속적으로 국내 기반시설을 공략했다.

이슈메이커스랩은 이 조직을 B팀으로 규정했다. A팀은 소니픽처스를 해킹한 조직이다. B팀은 주로 군 관련 웹 사이트와 주한미군과 관련된 공격을 수행한다. 이 가운데 B팀이 3·20 사이버테러를 일으켰다. 주로 국내 소프트웨어 액티브X나 웹 브라우저 취약점을 노린다. 주요 활동 IP대역은 175.45.178.X다.

사이먼 최 대표는 “당시 철도뿐만 아니라 항공 등 다양한 기반시설에서 북한 사이버전팀 작전이 수행된 것으로 파악된다”고 설명했다. 그는 “당시 항공 쪽을 노린 흔적도 발견되는 등 지난해 주요 기반시설 공격이 모두 감행된 것으로 추정된다”며 “해킹이나 자료를 유출하고도 피해 사실을 모르는 기관이 상당수 있을 것”이라고 강조했다.

김인순기자 insoon@etnews.com