한동안 잠잠했던 매크로 기술을 이용한 악성코드(바이러스)가 10여년 만에 다시 활동에 들어갔다.

팔로알토네트웍스코리아(대표 최원식)는 ‘2015 애플리케이션 및 위협실태보고서’를 내고 지난 1999년 기승을 부렸던 매크로 기술을 이용한 악성코드가 올해 다시 등장했다고 밝혔다. 금융정보를 빼돌린 ‘드라이덱스(Dridex)’와 ‘다이어(Dyre)’가 대표적이다.

매크로는 한 개 명령으로 여러 기능을 수행하는 프로그램이다. 매크로 바이러스는 관련 기능을 사용하는 마이크로소프트 엑셀이나 워드 등 오피스 프로그램을 숙주로 삼는다. 1999년 맹위를 떨친 ‘멜리사’가 매크로 바이러스다. 워드프로세서로 작성된 문서에 들어 있다가 사용자가 매크로를 실행하면 PC를 감염시킨다. 멜리사 바이러스에 감염되면 아웃룩에 있는 주소로 이메일을 전송해 다른 사람에게 악성코드를 전파했다.

마이크로소프트는 2003년 매크로에 디지털 서명을 넣어 관련 악성코드 실행을 막았다. 2013년에는 아예 매크로 기능이 실행되는 것을 차단하고 꼭 필요할 때 고객에게 알림창을 보이게 했다. 이런 활동으로 매크로 악성코드는 급격히 줄었다.

하지만 공격자는 10여년이 지난 오랜 악성코드 기법을 다시 이용하기 시작했다. 올해 나타난 매크로 기술을 이용한 악성코드는 주로 금융정보를 탈취했다. 매크로 악성코드를 접해 보지 못한 세대는 위험성 인지가 늦다. 공격자는 피해자가 관심을 보일만한 문서에 매크로 기술을 이용하는 악성코드를 숨겼다. 문서를 열면 매크로를 실행해야 내용을 볼 수 있다는 창을 띄워 감염을 시도했다.

올해 맹위를 떨친 드라이덱스는 금융정보를 탈취한다. 어파트레는 또 다른 악성코드를 내려 받게 하는 다운로더다. 어파트레에 감염되면 매크로 기술을 쓴 악성코드인 다이어가 PC에 내려온다.

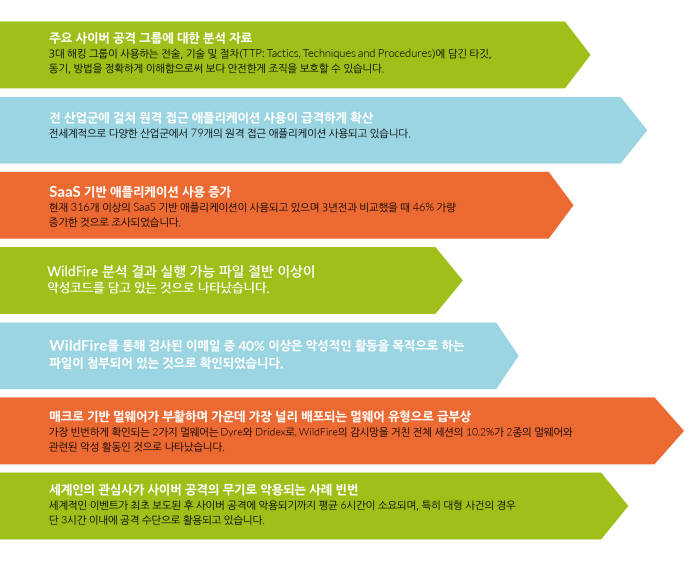

보고서는 서비스로서 소프트웨어(SaaS) 사용이 늘면서 새로운 잠재적 보안 위협이 증가했다고 분석했다. 세계적으로 79개 원격 접근 애플리케이션이 사용되고 있는 데 사이버 공격 경로로 활용이 늘었다. 사회적 이슈가 사이버 무기화되는 속도도 매우 빨라졌다. 재해나 유명인사 사망 등 사회적 이슈가 발표된 후 평균 6시간 만에 피싱·스팸·웹 공격에 사용됐다.

김병장 팔로알토네트웍스 전무는 “팔로알토 와일드파이어 감시망 전체 세션 중 10.2%가 다이어와 드라이덱스일 정도로 매크로 기술을 활용한 악성코드 활동이 활발했다”고 설명했다.

보고서는 7000여 기업에서 수집된 데이터를 바탕으로 작성됐다. 팔로알토 차세대 위협선제방어 보안 인텔리전스 서비스 ‘오토포커스’에서 수집된 65페타바이트 데이터를 분석했다.

김인순기자 insoon@etnews.com