언제 PC에 설치된 지 모르는 광고프로그램(애드웨어)이 파밍 공격에 악용돼 주의가 요구된다.

애드웨어 자동업데이트 기능으로 악성파일이 몰래 설치돼 이용자가 인지하기 매우 어렵다.

6일 보안업계는 애드웨어 업데이트로 퍼지는 파밍 주의보를 내렸다. 애드웨어는 인터넷 이용자가 특정 유틸리티 프로그램을 검색해 설치할 때 함께 깔린다. 각종 유틸리티 프로그램을 설치하는 내부에 포함돼 사용자가 꼼꼼히 보지 않으면 여러 개가 설치된다.

사용자는 애드웨어가 언제 어디서 유입됐는지 얼마나 PC에 설치됐는지 알기 어렵다. 애드웨어는 몰래 설치되고 지속적으로 업데이트 서버와 통신해 사용자가 원치 않는 광고를 은밀히 내보낸다.

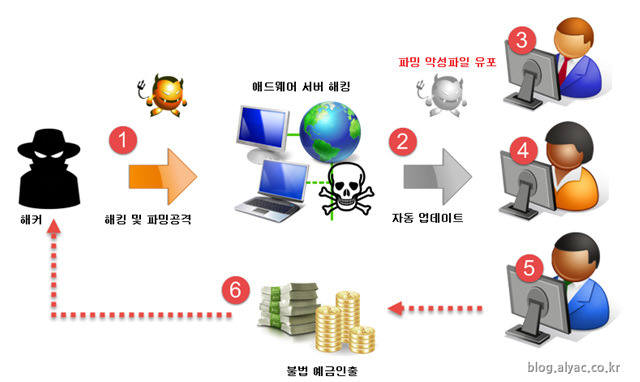

최근 문제는 애드웨어 서버 업데이트 파일에서 발생했다. 해커는 보안이 허술한 애드웨어 서버를 장악하고 전자금융사기 목적 파밍용 악성파일 유포 통로로 이용했다. 그동안 전자금융 사기용 파밍 악성코드는 주로 각종 상용 소프트웨어(SW) 취약점을 이용해 웹사이트에서 배포되는 형태다. 마이크로소프트, 어도비, 자바 등 상용 SW를 최신으로 업데이트하지 않는 PC 사용자가 특정 웹사이트에 방문하면 파밍 악성코드에 감염된다. 이런 방식은 많은 보안 업체 관제와 센서에 꾸준히 탐지돼 빠르게 대응되기 시작했다.

공격자는 다른 유포 통로로 애드웨어를 이용했다. 보안이 취약한 애드웨어 업체 서버를 악용해 악성파일을 유포했다. 애드웨어 자동 업데이트 기능을 이용해 보안 취약점과 별개로 공격한다. 애드웨어가 PC에 설치돼 있으면 자동으로 파밍 악성코드에 노출된다.

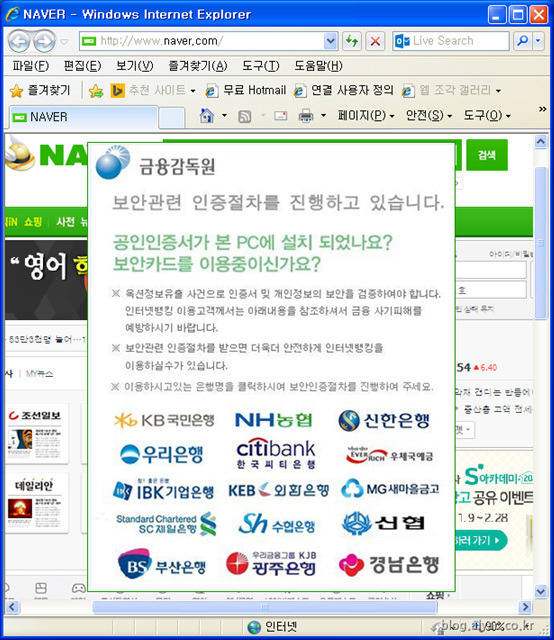

파밍 악성코드에 감염되면 특정 포털이나 전자상거래, 인터넷 뱅킹 웹사이트 접속 시 파밍 IP주소로 강제 연결된다. 특정 포털 사이트에 ‘금융감독원이 보안관련 인증절차를 진행하고 있습니다’와 같은 공지를 띄운다. 이런 공지는 포털사이트 접속 때마다 상단에 출력된다. 이 화면에서 금융사이트로 접근하면 매우 정교하게 조작된 가짜 인터넷뱅킹에 연결되며 공인인증서나 금융정보를 요구하는 파밍에 노출된다.

특히 시간차를 두고 일정시간에만 은밀하게 배포하고 다시 정상 상태로 만들어 보안 관제를 회피했다. 공격자는 실제 광고프로그램을 직접 변조해 정상프로그램과 함께 악성코드를 동시에 유포했다.

이스트소프트측은 “애드웨어 서버를 악용한 기법은 보안 취약점이 없어도 애드웨어만 감염되면 모두 노출되는 매우 지능적이고 차별화된 공격”이라며 “시간차를 두고 특정기간만 업데이트 기능을 활성화해 치고 빠지기 전략을 구사해 공격을 탐지하기 어렵다”고 설명했다. 이 관계자는 “공격자는 특정 애드웨어 서버접근 권한을 탈취해 지속적으로 업데이트 기능을 악용한다”며 “관리자는 웹 취약점과 외부접근 권한을 제거하고 업데이트 기능에 무결성 검증 기능을 강화해야 한다”고 덧붙였다.

김인순기자 insoon@etnews.com