성인 사이트 등 불법 해외 사이트 차단을 우회하는 접속 프로그램을 악용한 랜섬웨어 공격이 발견됐다. 정부는 최근 SNI(Server Name Indication)를 이용해 불법 해외 사이트 800여곳을 차단했다. 일부 네티즌은 정부 차단을 우회하는 프로그램으로 사이트에 접속한다.

14일 체크멀은 DNS·IP 우회 등 구글 검색 후 파일 다운로드 과정에서 '갠드크랩 랜섬웨어 5.1' 감염을 유발하는 공격을 포착했다.

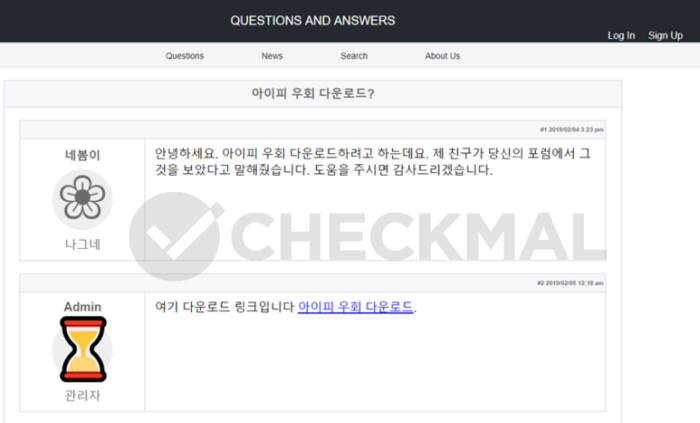

사용자가 포털사이트를 이용해 'DNS 우회 프로그램 다운로드' 등 검색으로 특정 사이트 이용 시 랜섬웨어가 포함된 압축파일 다운로드 링크를 제공한다. 사이트는 한글 문답형식으로 'DNS 우회 프로그램'을 설명·다운로드 안내한다. 한글로 설명돼 있으며 '.org' 도메인을 사용해 신뢰를 높여 의심을 피했다.

다운로드된 압축 파일(ZIP) 해제 시 1개 '자바스크립트(JavaScript)' 파일이 생성된다. 윈도 탐색기 기본값에서는 파일 확장명이 표시되지 않는다. 폴더 옵션에서 '알려진 파일 형식의 파일 확장명 숨기기' 체크 박스를 해제할 경우 '.js' 파일 확장명이 표시된다.

압축 해제 된 파일을 더블클릭 하면 주요파일이 암호화 된다. 이후 암호화된 파일이 위치한 폴더마다 '암호화 확장명-DECRYPT.txt' 랜섬웨어 결제 안내 파일을 생성한다. 현재 배포된 버전은 갠드크랩 5.1버전 이다. 해당 버전은 복호화 툴 등이 공개 돼 있지 않아 사실상 치료 방법이 없다.

방송통신위원회는 지난 12일 보안접속(https)이나 우회접속 방식으로 유통되는 해외 서버 기반 음란, 도박, 저작권 위반 사이트 차단을 발표했다. 이에 반발해 우회 프로그램을 찾는 사용자가 늘자 공격자는 이를 악용, 랜섬웨어를 유포했다.

체크멀 관계자는 “해커는 사회 관심 분야를 노리고 공격 방식을 다양화 해 랜섬웨어를 유포한다”면서 “보안 업데이트를 생활화 하고 의식되는 파일을 직접 실행하지 않도록 주의해야 한다”고 말했다.

정영일기자 jung01@etnews.com