안철수연구소(대표 김홍선 www.ahnlab.com)는 최근 외국 유명 인터넷 기업을 사칭한 악성코드가 e메일로 지속적으로 유포돼 주의가 필요하다고 19일 발표했다.

이 악성코드들은 구글, MS, 마이스페이스, 페이스북 등 외국 유명 인터넷 기업에서 발송한 것처럼 위장했다. 메일에 첨부된 파일을 실행하거나 링크 주소를 클릭하면 메일 대량 발송, 가짜 백신 설치, 악의적 웹사이트 접속 등의 증상을 보인다.

지난달 발견된 프로라코(Win32/Prolaco.worm) 변종은 메일 제목이 ‘Thank you from Google!’이며 본문은 ‘구글에 입사 지원해주어 고맙다. 첨부된 서류를 점검하라’는 내용이다. 첨부 파일 CV-20100120-112.zip의 압축 파일을 풀면 document.pdf(공백).exe 파일이 생성된다. 이후 ‘You have received A Hallmark E-Card!’라는 제목의 메일을 대량 발송하는데, 이 메일의 본문은 ‘친구로부터 축하 카드를 받았으며 첨부 파일을 확인하라’는 내용이며 Postcard.zip파일이 첨부돼 있다.

가짜 백신인 페이크AV(Win-Trojan/Fakeav.Gen) 변종은 MS를 사칭했다. 메일 제목은 ‘Conficker.B Infection Alert’이며 본문은 ‘콘피커 웜이 유포되고 있으니 첨부 파일을 설치하라’는 내용이다. 첨부 파일 install.zip의 압축을 풀면 install.exe 파일이 생성되는데, 이는 가짜 백신으로 허위 진단 결과를 보여주고 결제를 요구한다.

지봇(Win-Trojan/ZBot) 변종은 소셜 네트워크 서비스인 마이스페이스의 암호 설정 변경을 요청하는 메일로 위장했다. 메일 제목은 ‘MySpace Password Reset Confirmation’이며 첨부 파일은 myspace_(임의의 숫자와 영문).zip 이다. 첨부 파일의 압축을 풀면 myspace_(임의의 숫자와 영문).exe 파일이 생성된다.

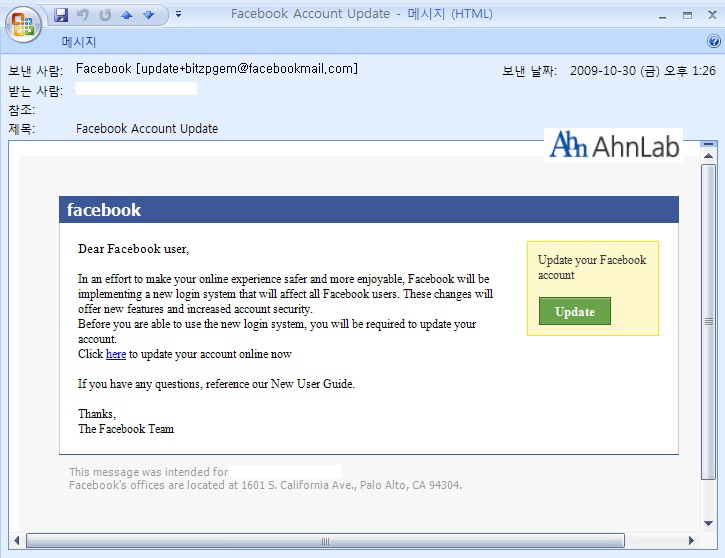

또한 브레도랩(Win-Trojan/Bredolab) 변종은 소셜 네트워크 서비스인 페이스북을 사칭해 ‘Facebook Account Update’ ‘new login system’ ‘Facebook Update Tool’ 등의 제목으로 유포된다. 이 메일은 첨부 파일 대신 악성코드가 다운로드되는 웹사이트의 링크 주소를 포함하고 있다. 해당 주소를 클릭하면 가짜 페이스북 로그인 페이지로 연결되며, 맞는 비밀번호를 입력해도 로그인이 안 되며 updatetool.exe 파일이 자동으로 다운로드 및 실행된다.

안철수연구소 시큐리티대응센터(ASEC) 조시행 상무는 "많은 사용자가 e메일을 열어보도록 유명 회사를 사칭한 악성코드가 지속적으로 유포된다. 첨부 파일이나 링크 주소를 함부로 열지 말고 보안 프로그램을 항상 최신 버전으로 유지하는 한편 실시간 감시 기능을 사용해야 안전하다”고 강조했다.

한편, 안철수연구소는 e메일로 유포되는 악성코드 예방법을 배포했다.

장윤정기자 linda@etnews.co.kr

1. 잘 모르는 사람이 보낸 메일은 가급적 열지 말고 삭제한다.

2. e메일에 첨부된 파일은 바로 실행하지 말고 최신 엔진의 통합백신으로 검사한 후 실행한다.

3. e메일에 존재하는 의심스런 웹사이트 링크를 함부로 클릭하지 않는다.

4. 안티 스팸 솔루션을 설치해 스팸 및 악의적인 e메일의 수신을 최소화한다.

5. V3 같은 통합백신을 설치하고 실시간 감시 기능을 켜둔다.

6. 사이트가드(SiteGuard) 같은 웹 보안 소프트웨어를 설치해 악의적 웹사이트 접속을 예방한다.

7. 윈도, 인터넷 익스플로러 및 오피스 제품 등의 최신 보안 패치를 모두 설치한다.