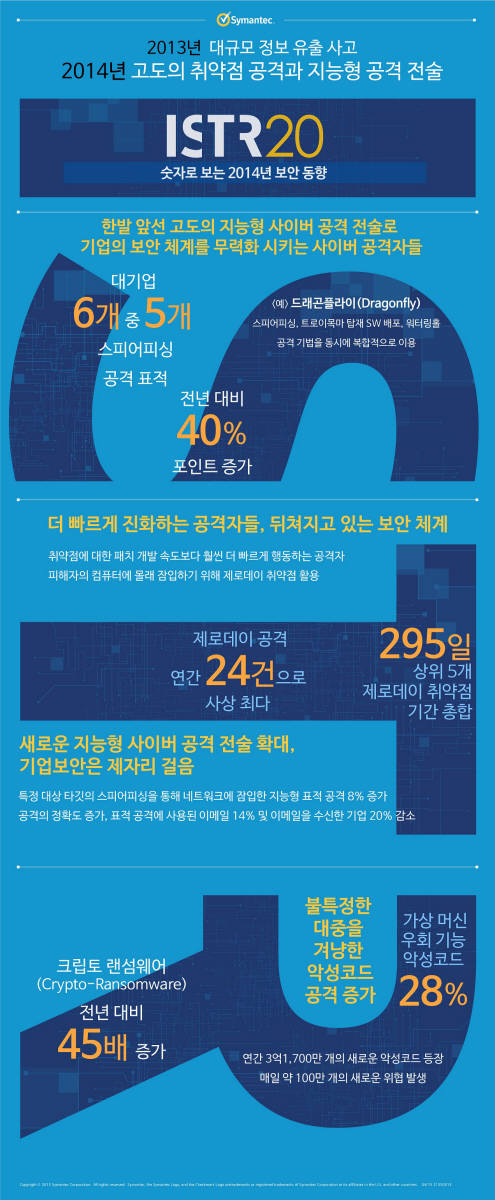

지난해 대기업 여섯 곳 중 다섯 곳이 한국수력원자력처럼 스피어피싱 공격을 받았다. 스피어피싱은 특정 대상에 이메일를 보내 네트워크에 잠입하는 사이버 공격이다. 정보유출사고는 내부자 유출보다 해킹인 경우가 더 많았다.

시만텍코리아(대표 박희범)는 14일 서울 플라자호텔에서 20번째 ‘인터넷 보안위협 보고서’를 발표하고 직원 2500명 이상 대기업 83%가 스피어피싱 공격 표적이 됐다고 밝혔다. 2013년 43% 대비 약 두 배나 증가한 수치다. 중소기업도 예외가 아니었다. 직원 251~2500명 이하 중견기업 63%, 250명 이하 소기업 45%도 공격당했다.

스피어피싱 메일을 분석한 결과 마이크로소프트 오피스 워드파일(doc)에 악성코드를 숨긴 형태가 38.7%였으며 실행 파일(exe)은 22.6%였다.

사이버 범죄자는 표적집단이 자주 방문하는 웹사이트를 감염시켜 방문자 PC에 악성코드를 심는 워터링홀 공격 기법을 발전시켰다. 기업이 사용하는 소프트웨어 업데이트 파일에 트로이목마를 숨긴 뒤 표적이 내려받아 설치하기를 기다리는 공격 기법도 나타났다.

지난해 패치가 없는 제로데이 공격도 24건으로 사상 최고치를 기록했다. 반면에 소프트웨어 기업이 패치를 개발해 배포하는 데 걸리는 기간은 2013년 평균 4일에서 지난해에는 평균 59일로 증가했다. 심각한 피해를 입혔던 하트블리드 취약점이 발견된 후 4시간 이내 이를 이용한 공격이 증가했다. 공격자는 취약점 패치 개발 속도보다 훨씬 빠르게 행동했다.

지난해 하루 평균 악성코드 100만개가 새로 만들어졌다. 지난해 새로 등장한 악성코드는 3억1700만개로 전년 대비 26% 증가했다. 이 가운데에는 가상머신을 인식하는 지능형 악성코드도 있었다. 지난해 나온 악성코드 중 28%가 가상머신을 우회했다. 지능형지속위협(APT) 장비에서 감지되면 실행을 멈추는 식이다.

파일을 암호화하는 크립토 랜섬웨어는 45배나 급증했다. 랜섬웨어 공격이 전년 대비 113%나 늘었다. 크립토 랜섬웨어는 PC를 넘어 안드로이드 모바일 기기에서도 발견되며 공격 범위를 넓혔다.

POS(Point of Sales), ATM, 가정용 라우터 등 사물인터넷(IoT) 보안 위협이 급증했다. 셀프 트래킹 기기에 연결되는 앱의 52%가 프라이버시 정책조차 없었다. 20%가 개인식별정보나 비밀번호와 같은 민감한 개인정보를 암호화하지 않고 평문으로 전송했다.

김인순기자 insoon@etnews.com