‘이탈리아 해킹팀 자료가 유출되면서 사이버 공격 기술이 상향 평준화됐다.’

세계 사이버 공격자가 해킹팀이 판매했던 보안 취약점을 악용해 맹공을 퍼붓고 있다.

11일 보안업계는 7월 해킹팀 자료 유출 이후 북한 사이버전 조직은 물론이고 중국과 러시아 조직 등이 어도비 플래시 취약점을 공격에 사용하기 시작했다고 분석했다.

사이버전 분석그룹 이슈메이커스랩은 최근 국내 웹에서 유포되고 있는 악성코드 99%가 해킹팀에서 유출된 플래시 취약점을 이용한다고 밝혔다. 이달 6일부터 10일까지 국내 웹사이트 경유지 1000개 이상이 플래시 취약점으로 악성코드를 유포했다. 정보 수집이나 주요 작전에 쓰이던 플래시 취약점이 일반에 공개되면서 파밍이나 랜섬웨어 조직까지 취약점을 악용하게 된 셈이다.

가장 먼저 해킹팀 취약점을 공격에 사용한 곳은 북한으로 추정되는 사이버전 조직이다. 이들은 해킹팀 자료 유출 직후부터 플래시 취약점(CVE-2015-5119)을 쓰기 시작했다. 북한 사이버전 조직은 주로 한컴오피스 취약점을 사용해왔지만 해킹팀 자료 유출 후 공격 방법에 변화가 생긴 셈이다.

활동이 잠잠했던 중국 파밍 조직도 플래시 취약점을 이용한 공격에 가세했다. 국내 인터넷뱅킹을 목표로 한 중국 파밍 조직은 새로운 악성코드를 플래시 취약점으로 유포해 감염 성공률을 높였다. 6일 하루 동안 250여 국내 사이트에서 중국 파밍 악성코드가 유포됐다. 파일을 볼모로 잡힌 피해자가 급증하고 있다.

카스퍼스키랩코리아는 7월 이후 최정예 스파이단체 ‘다크호텔’도 해킹팀 취약점을 악용한 공격을 시작했다고 밝혔다. 다크호텔은 고급 호텔 와이파이 네트워크에 침투해 특정 기업 임원에게 접근하는 조직이다. 이번에는 한국·북한·러시아·일본 등을 대상으로 스피어피싱 공격을 감행했다.

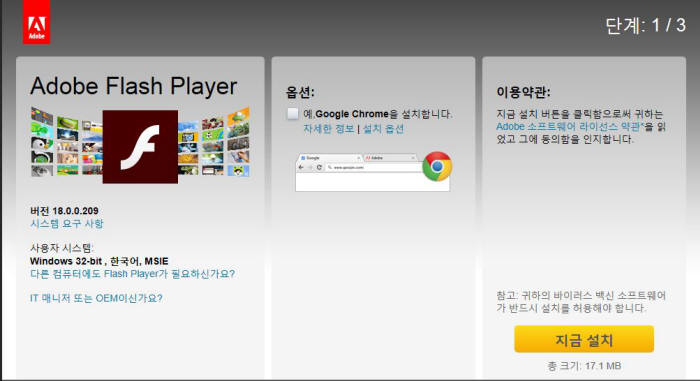

문제는 많은 사람이 플래시 플레이어 업데이트에 소홀하다는 점이다. 상당수가 자신의 PC에 플래시 플레이어가 설치된 사실을 모른다. 보안 전문가는 보안이 강화된 최신 플래시 플레이어를 설치할 것을 권고한다. PC에서 플래시 플레이어를 켜고 버전 상태를 확인한 후 업데이트 기능을 자동으로 설정하면 된다. 플래시 플레이어를 사용할 일이 없다면 아예 삭제하는 것도 방법이다.

사이먼최 이슈메이커스랩 대표는 “해킹팀이 사이버 범죄자에게 선물을 준 셈”이라며 “7월 초 공개된 최신 플래시 취약점으로 관련 패치 업데이트를 하지 않은 PC는 악성코드에 감염될 확률이 매우 높다”고 설명했다.

김인순기자 insoon@etnews.com