모바일 금융 위협이 올해 금융 자산을 노린 악성코드 상위 10개 가운데 처음으로 이름을 올렸다. 전통적 온라인 뱅킹 관련 악성코드도 꾸준히 증가했다. 랜섬웨어 피해는 빠른 속도로 확산됐다.

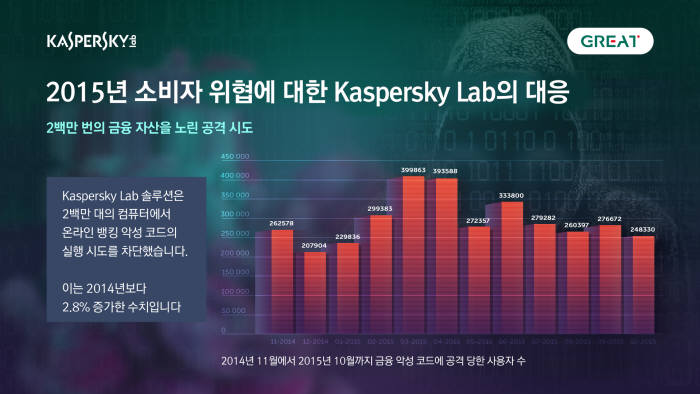

카스퍼스키랩코리아(지사장 이창훈)는 30일 소비자 데이터를 바탕으로 한 보안 통계 보고서를 발표했다. 모바일 금융 위협 심화와 새로운 금융 악성코드 등장, 랜섬웨어 기승 등 주요 악성 코드 동향을 담았다.

올해 활개 친 악성코드 상위 10위 안에 모바일 뱅킹 악성 코드 두개가 포함됐다. ‘마처(Marcher)’ 악성코드는 유럽 은행 앱과 구글 플레이 앱 실행을 감시해 가짜 결제 요구 창으로 결제 정보를 훔쳤다. ‘페이크토큰(Faketoken)’은 PC용 트로이 목마와 연동해 스마트폰에 앱 설치를 유도한다. 모바일 금융 거래 시 사용하는 일회용 인증 코드(mTAN)를 가로챘다.

새로운 금융 악성코드도 등장했다. 다양한 변종이 나온 ‘제우스(ZeuS)’는 다이어(Dyre)와 다이젭(Dyzao), 다이레자(Dyreza)에 일인자 자리를 내줬다. 올 한해 뱅킹 트로이목마 40% 이상이 다이레자에 의해 발생했다. 데이터를 훔치고 온라인 뱅킹 시스템에 접근하기 위해 웹 공격 방식을 사용했다.

사이버 범죄자는 토르(Tor) 익명화 기술로 범죄자 명령 서버를 숨겼다. 거래 시에는 비트코인을 사용했다.

랜섬웨어는 새로운 플랫폼으로 빠르게 확산됐다. 랜섬웨어 공격 6건 중 1건이 안드로이드 기기를 대상으로 발생했다. 첫 안드로이드 기기 공격이 발견된 지 1년만이다. 랜섬웨어 공격을 받은 사용자는 18만명에 달했다. 전년 대비 48.3% 증가했다.

대다수 랜섬웨어가 다중 공격 모듈로 구성됐다. 암호화뿐만 아니라 피해자 컴퓨터에서 데이터를 훔치는 기능도 지녔다.

안티 바이러스 제품으로 차단한 공격 80%는 10개 국가 온라인에서 발생했다. 미국이 24.2%로 가장 큰 비중을 차지했다. 독일(13%)과 네덜란드(10.7%)가 뒤를 이었다. 사이버 범죄자가 서버 호스팅 시장이 잘 발달한 여러 나라에 분산해 호스팅 서비스를 운영한다는 분석이다.

이창훈 카스퍼스키랩코리아 지사장은 “올해 사이버 범죄자는 모바일 기기용 악성코드 개발에 시간과 비용을 쏟았다”며 “현재 추세로 보면 내년에는 모바일 뱅킹 악성코드가 차지하는 비중이 훨씬 증가할 것”이라고 말했다.

박정은기자 jepark@etnews.com