랜섬웨어·피싱 등 사이버 공격이 다변화되고, 서비스 플랫폼을 통해 빠르게 확산할 것으로 예측됐다. 제조업을 타깃으로 사이버 공격이 증가하는 가운데 아시아 지역 반도체 제조사가 주요 표적으로 지목됐다.

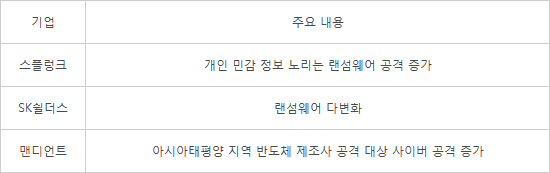

국내외 주요 정보보호 기업은 랜섬웨어를 내년에도 가장 큰 위협으로 손꼽았다.

포티넷에 따르면, 올해 상반기 발견한 신종 랜섬웨어는 총 1만666개로 지난해 하반기의 배 이상 증가했다. 랜섬웨어의 공격 효과가 입증되면서 신종 랜섬웨어가 지속 개발되고 있는 것으로 풀이된다. 랜섬웨어 조직은 공격 대상을 MacOS, 리눅스 운영체제로 확장했고 클라우드 환경도 노리기 시작했다.

소프트웨어의 최신 업데이트 버전에 몰래 악성코드를 심은 뒤 △보안 툴 제거 △백업 삭제 △재해 복구 계획 비활성화하는 방식도 확산했다.

SK쉴더스도 랜섬웨어 다변화 심화를 예상했다.

SK쉴더스 관계자는 “데이터 파괴만을 목적으로 하거나 데이터 베이스 서버 취약점만을 노린 신·변종 랜섬웨어가 늘어나고 있다”며 “랜섬웨어 그룹이 창궐하면서 생존을 위한 공격 방식을 새롭게 변조하고 있어 피해가 확산할 수 있다”고 우려했다.

스플렁크는 데이터 암호화를 건너뛰고 곧바로 민감한 개인정보를 갈취하는 형태의 랜섬웨어 공격이 증가할 것으로 내다봤다. 시스템을 암호화하는 대신 사용자가 감염을 모르도록 해 개인정보 데이터를 탈취하는 사례가 늘어난다는 것이다.

맨디언트는 아시아 태평양 지역, 반도체 제조사에 대한 사이버 위협이 커지고 생산 설비의 중단 등 피해가 이어질 수 있다고 경고했다. 반도체 업계가 작업 중단으로 인한 대규모 손실을 차단하기 위해 몸값을 지급할 가능성이 큰 것과 미국·중국간 긴장 관계 등을 근거로 제시했다. 공격자가 반도체 제조사를 노릴 때 기대되는 이익이 커지고 있다고 설명했다.

피싱 공격은 생태계를 지속 확장할 전망이다. 피싱은 전통적 공격 방법에서 새로운 피싱 플랫폼을 만나 고도화하고 있다. 최근 '카페인'을 비롯한 피싱 판매 사이트가 다크웹에서 발견됐다. 서비스형 피싱 공격(PhaaS) 유행의 전조라는 해석이다. 다크웹을 통해 피싱 사이트를 제작하는 형태와 AI 기술을 악용한 스팸 메일 필터링 우회 등 기법도 발견되고 있다.

서비스 공급기업(SP)을 향한 공격도 증가할 것으로 예상됐다. 공격자가 보안 아키텍처, 원격 모니터링 관리 도구 또는 기타 배포 솔루션 등에 침투하면 SP, 컨설팅 회사, 파트너사 등 모두 공격할 수 있다.

아크로니스는 “공격자가 SP 대상 공격을 성공하면 소프트웨어 공급망을 노릴 때보다 훨씬 쉽게 다수 사용자를 공격할 수 있다”며 “SP 의존도가 높아질수록 이에 대한 대응 전략을 수립해야 한다”고 강조했다.

주요 보안기업 전망

최호기자 snoop@etnews.com