스미싱 공격 수법이 나날이 진화하며 기승을 부리는 가운데 메신저를 통해 스미싱 여부를 확인할 수 있는 서비스가 나왔다. 스미싱 피해 방지는 물론 데이터 수집에도 용이할 것으로 보인다.

31일 정보보호업계에 따르면, 한국인터넷진흥원(KISA)은 최근 카카오톡 '보호나라' 채널에서 스미싱 확인 서비스 제공을 시작했다.

스미싱은 문자메시지(SMS)와 피싱(Phishing)은 합성어로, 불특정 다수에게 문자메시지를 보내고 상대방을 속여 금전적 이득을 취하는 목적의 사기행위다. 크게 피싱사이트 접속을 유인하거나 악성 애플리케이션 설치하는 방식이 주를 이룬다.

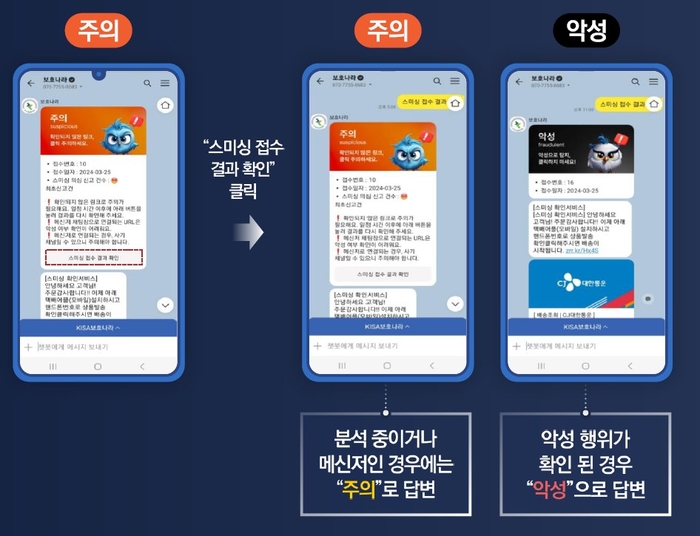

KISA가 내놓은 스미싱 확인 서비스는 국민이 KISA에 스미싱 여부를 직접 묻고 확인받는 게 핵심이다. 국민이 의심되는 문자메시지를 받으면 이를 복사해 카카오톡 채널 보호나라에 직접 질의하면 된다. KISA는 정상, 주의, 악성 등 3단계로 안내한다. 악성 판단 소요시간은 KISA가 이미 확보한 URL과 유사한 경우엔 5분, 신종 URL은 10분정도다.

김은성 한국인터넷진흥원(KISA) 탐지대응팀장은 “국민이 의심한 문자메시지이기에 처음엔 '주의'로 안내하고 해당 URL 신고건수를 함께 제공한다”면서 “화이트리스트와 블랙리스트 등 데이터가 축적되고 지속 학습하면 분석 속도가 빨라질 것”이라고 말했다.

KISA가 스미싱 확인 서비스를 내놓은 것은 스미싱 기법이 날로 교묘해지고 있기 때문이다.

최근 들어 공격자들은 악성앱 설치를 주공격 수단으로 삼고 있다. 카카오·롯데 등 굴지 대기업이 실제로 서비스할 만한 사칭앱을 만들어 유포하기도 했다. KISA는 2022년 스미싱 탐지 건수(3만7122)가 바닥을 찍은 뒤 지난해(50만3000) 기하급수적으로 늘어난 배경에도 악성앱 진화에 있다고 본다. 악성앱 설치에 성공하면 다양한 방법으로 쉽게 악용할 수 있어서다.

김은성 팀장은 “기존 악성앱은 이름·주민등록번호·핸드폰 번호 등 개인정보를 탈취하는 등 피싱사이트와 별반 다르지 않았다”면서 “최근 악성앱은 핸드폰 자체를 탈취, 원격제어, 실시간 정보 감시 등이 가능해지면서 파괴력이 커졌다”고 말했다.

그러면서 김 팀장은 “악성앱을 통해 모든 정보를 수집·악용해, 소액결제사기, 대포폰·비대면계좌 개설, 보이스피싱 추가 금융사기 등 최대 피해를 유발한다”고 덧붙였다.

공격자는 악성앱 유포 차단을 회피하는 전략도 일삼고 있다. KISA와 같은 감독기관의 악성앱 모니터링을 막기 위해 인터넷주소(URL) 클릭 시 이름과 핸드폰 번호를 입력하도록 한다. 공격자가 타깃으로 삼은 피해자가 맞는지 확인하는 과정으로, 이름과 핸드폰 번호를 맞게 입력하지 않으면 분석조차 시작하지 못한다.

김 팀장은 “경찰, 통신사, 스마트폰 제조사 등과 구축한 악성앱 협력대응체계를 바탕으로 악성앱 정보공유 등 협력을 강화하겠다”고 덧붙였다.

조재학 기자 2jh@etnews.com