인터넷 역사상 최대 규모의 `분산 서비스 거부(DDoS, 디도스)` 공격이 발생했다고 기가옴이 12일 보도했다.

미국 네트워크 보안업체 클라우드플레어에 따르면 지난 10일(현지시각) 400Gbps 규모 디도스가 고객사에 서비스를 제공하는 네트워크를 공격했다. 종전 최대 디도스로 알려진 지난해 스팸하우스 사건 때의 300Gbps보다 100Gbps 늘어난 수치다.

2011년 10월26일 서울시장 보궐선거 투표 때 선관위 홈페이지를 마비시키는 데 쓰인 디도스 트래픽은 1Gbps다. 무려 400배에 이른다. 한국인터넷진흥원이 운영하는 사이버 대피소의 디도스 대응 용량인 100Gbps의 4배다. 이 정도 규모면 정부는 물론 어지간한 대기업 사이트도 견디기 어렵다.

공격자는 컴퓨터 시간 동기화 프로토콜인 네트워크 타임 프로토콜(NTP) 서버의 취약성을 악용한 `NTP 리플렉션` 기술을 썼다. 클라우드플레어는 NTP 프로토콜이 DNS 서버보다 더 많은 트래픽을 유발할 수 있는 이상적인 디도스 수단이라고 전했다.

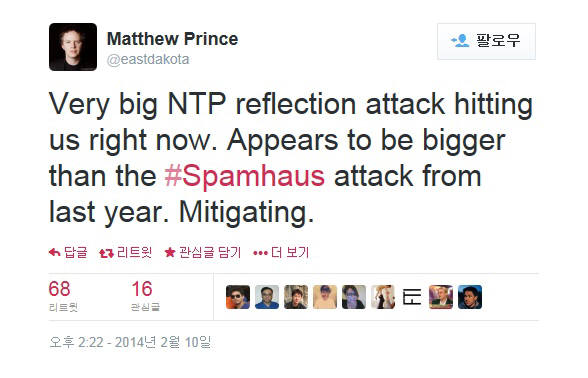

매튜 프린스 클라우드플레어 최고경영자(CEO는)는 트위터에 “공격자가 누구인지는 밝혀지지 않았지만 주로 유럽에 있는 고객사에 서비스 지연 등의 피해를 입혔다”며 “공격 강도는 많이 누그러졌지만 여전히 문제를 일으키기에 충분한 상황”이라고 말했다.

프린스 CEO가 디도스 공격 소식을 알린지 얼마 되지 않아 프랑스 호스팅 업체인 OVH의 옥타브 클라바 CEO도 “회사 네트워크가 4시간 동안 350Gbps 규모 디도스 공격을 받았다”고 밝혔다. OVH 공격에도 NTP 리플렉션 기술이 쓰였는지, 공격자가 동일범인지는 밝혀지지 않았다. 클라바 CEO는 공격 시기와 규모가 비슷한 것으로 볼 때 연관 가능성이 높다고 전했다.

누구나 쉽게 디도스 공격을 할 수 있는 기술과 도구가 늘어나면서 디도스 공격 규모는 점차 늘어난다. 아버네트웍스가 세계 디도스 현황을 모니터링하는 아틀라스시스템을 분석한 결과에 따르면 지난해 5월 세계 디도스 공격 규모가 처음으로 평균 2Gbps를 넘어섰다.

안호천기자 hcan@etnews.com