![[이슈분석]반복되는 홀수해 '사이버 위협'...연초부터 불안감 가중](https://img.etnews.com/photonews/1901/1149267_20190117161758_969_0005.jpg)

지난해 말부터 꿈틀된 사이버 공격이 기해년 위험 수위까지 올랐다. 세계 특정 기관, 기업을 노린 사이버 공격이 연일 반복된다. 국내는 정보기관을 목표로 한 북한발 사이버 위협이 계속된다. 세계 각국은 동시 다발적 랜섬웨어 공격 등이 이어진다. 사이버 세상에 아군도, 국경도 없다.

상황이 이렇게 되자 2009년 7·7 디도스 공격, 2011년 농협 전산망마비, 2013년 6·25테러, 2017년 워너크라이, 낫페트야까지 홀수해 벌어진 대규모 사이버 공격이 올해 또다시 반복될 것인지 보안 업계 촉각이 곤두섰다.

◇北도발, 끊이지 않는 사이버 공격…추적도 어렵게 해

북한으로 추정되는 공격자는 지난해 말 정부 기관을 사칭한 메일을 보냈다. 특정 인물을 중심으로 '스피어 피싱' 공격은 연초에도 계속됐다. 스피어피싱은 특정 개인, 회사를 대상으로 공격 성공률을 높이기 위해 공격 대상 정보를 수집하고 이를 바탕으로 피싱 공격을 수행하는 형태다.

1월 2일 공격자는 통일부가 북한 신년사를 분석한 것처럼 위장한 악성 문서를 무차별 유포했다. 해당 악성코드는 PC를 감염시키고 공격자가 미리 설정해 둔 명령제어서버와 통신해 키보드 입력내용 수집(키로깅) 등 개인정보 유출 시도했다. 추가 악성코드 설치로 원격제어 위협까지 노출 가능성 있다.

북한 신년사 내용을 미끼삼아 한국 특정인을 노린 표적 공격이 해마다 반복됐지만 이전에는 HWP 문서 파일 보안취약점이 활용했다. 이번엔 HWP 문서처럼 보이게 위장한 'EXE' 실행파일을 활용했다.

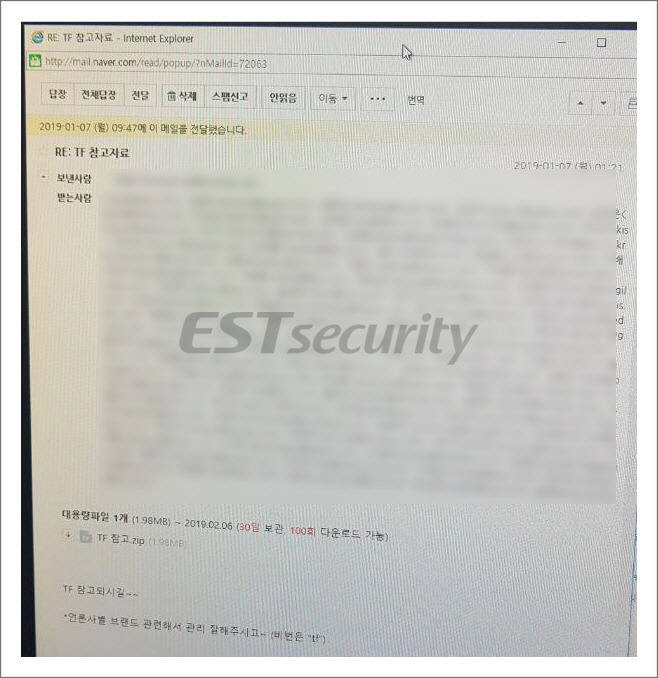

1월 7일, 통일부 등을 출입하는 언론사 기자 이메일 대상으로 대규모 피싱 공격이 발생했다. 윈도 스크립트 파일(.wsf)을 이용한 공격이었다. 메일 수신처에는 약 77명 언론사 소속 기자가 포함됐다.

메일은 'TF참고자료' 라는 이름으로 유포됐다. 메일 안에는 '언론사별 브랜드 관련해서 관리 잘해주시고~ (비번은 “tf”)' 라고 덧붙였다. 이메일 첨부파일에 'TF 참고.zip' 파일이 있으며 압축파일에는 암호가 결려있었다. 공격자는 이메일 본문에 비밀번호 약어 '비번' 표현을 사용하는 등 의심을 덜었다. 압축파일 내부에는 3개 파일이 포함됐다. 2개 정상 PDF 문서와 HWP 파일로 위장한 1개 악성 EXE 파일이 숨어있었다. 아이콘과 확장자가 HWP 문서처럼 보이지만, 실제 다수 공백을 포함한 2중 확장자 기반 EXE 유형 악성 파일이다.

문종현 이스트시큐리티 이사는 “북한 추정 공격자는 국내 호스팅 기업 등을 해킹해 별도 '메일 서버'를 구축했다”면서 “이곳에서 외교부, 통일부 등 스피어 피싱에 활용한 사칭메일을 별도로 만들어 공격하는 것으로 분석된다”고 설명했다.

1월 9일 '국회-국방위 보고서(최종)'으로 명시된 스피어피싱 공격은 이전 취약점을 활용한 공격보다 진화했다. 한글 파일 취약점을 악용해 피싱 공격이 빈번하다는 점을 사람들이 인지하자 'PDF'파일을 다운로드하도록 유도했다. 메일 내용에는 '본 메일은 지정된 수취인만을 위해 작성된 보안메일입니다. 첨부파일을 클릭하셔서 본인확인을 확인 하신 후 자료를 받으세요.' 라며 안내한다.

![[이슈분석]반복되는 홀수해 '사이버 위협'...연초부터 불안감 가중](https://img.etnews.com/photonews/1901/1149267_20190117161758_969_0001.jpg)

본인확인 과정에서 피싱 사이트를 별도로 만들어 운용했다. '네이버·다음 한메일' 포털을 정교하게 만들어 로그인을 시도하게 한다. 수신자 사용메일에 따라 아이디가 입력돼 있을 뿐 아니라 정교한 형태로 사이트를 꾸몄다.

문 이사는 “기존 조악한 형태 포털 로그인 창을 띄워 로그인을 유도했기 때문에 피싱이 쉽게 당하지 않았다”면서 “이번에 발견된 방법은 해당 문서를 다운로드하기 위해 수신자 사용메일을 미리 맞춰놓아 '암호'만 탈취하는 방법이었다”고 설명했다.

◇해외서도 사이버 위협 지속 포착

외신에 따르면 미국 텍사스 주에 위치한 델 리오(Del Rio)시는 최근 랜섬웨어 공격을 받아 PC 대신 펜, 종이를 꺼내들었다. 랜섬웨어에 감염된 델 리오 시청 정보관리서비스(MIS)부서 PC 30~50대가 먹통이 됐다. 추가 감염을 막기 위해 모든 인터넷 접속을 차단했다.

아직까지 랜섬웨어를 통해 유출된 개인정보 등이나 공격자를 밝혀내지 못했다. 특히 이번 공격자는 랜섬웨어 감염 후 비트코인 등 지갑 주소를 제시하는 대신 특정 번호를 요구하는 등 기존과 다른 공격 양상을 보였다.

독일은 연초부터 정치인 개인정보 유출로 정신없는 한해를 시작했다. 정보가 유출된 전·현직 정치인은 994명으로 전화번호와 이메일, 온라인 메시지 등이 공개됐다.

최근 검거된 범인은 20대 학생으로 밝혀졌다. 러시아 등 외국 해킹 그룹의 조직적 해킹 가능성이 제기된 것과 달리, 단순 정치 불신이 동기였다.

미국은 새해를 앞두고 언론사를 상대로한 무차별 랜섬웨어 공격이 발생했다. 로스앤젤레스타임스(LA타임스), 시카고 트리뷴, 볼티모어 선 등 일간신문은 사이버 공격을 받아 신문 발간, 배송에 차질을 겪었다.

트리뷴은 류크 랜섬웨어 확장자 '.rky'가 포함된 것으로 보이는 감염 파일을 발견하고 즉각 조치에 나섰지만 LA타임스 올림픽 인쇄공장에서 만드는 지역 신문 일부는 제작에 차질을 빚거나 배달이 늦었다.

중국에서는 최악의 개인정보 유출이 발생했다. 2억2000만명 이상 사용자 민감 정보가 취약한 몽고DB(MongoDB) 아카이브로 유출됐다. 이들 정보는 중국 구직자로 이름, 신장, 체중, 이메일, 결혼 유무, 정치 성향, 기술, 직장 경험, 전화 번호 등 상세 정보까지 포함됐다.

보압업계 관계자는 “류크 랜섬웨어는 아직까지 국내 활동은 포착되지 않았지만 미국 등 해외에서 표적 공격으로 활용되고 있어 위협을 주시한다”면서 “사이버 공격은 국가주도, 조직 범죄화로 발전한 만큼 상시 위협에 노출됐다고 생각해야 한다”고 덧붙였다.

정영일기자 jung01@etnews.com