제로트러스트 보안의 구체 방법론과 소요 기술 등을 담은 가이드라인이 제정된다. 한국형 제로트러스트 방법론을 발굴, 제시한다는 목표다.

과학기술정보통신부, 한국인터넷진흥원(KISA)는 26일 '제로트러스트·공급망 보안 포럼'을 발족하고 운영계획을 공개했다.

제로트러스트는 잠재적 위협을 미리 식별하고, 새로운 접근을 확인해 적절한 권한을 부여하는 보안 패러다임으로 기존 경계 기반 보안과 구분된다. 최근 주목을 받고 있지만, 구체 방법론, 기술 관련 정보가 부족한 실정이다. 공급망 보안은 네트워크에 연결되는 모든 전자기기가 소프트웨어(SW)를 통해 동작되거나 활용하는 상황에서 SW 공급 전단계의 복잡성을 노리는 공격에 대응하는 것을 말한다.

과기정통부, KISA는 사이버보안 환경 변화에 발맞춰 올해 초 '사이버보안 패러다임 전환 연구반'을 구성했다. 미국, 영국 등 사이버보안 선진국 사례를 분석해 우리나라 산업 맞춤형 보안모델과 가이드라인 마련의 필요성을 제시했다. 이를 구체화하고 보안 패러다임 변화에 능동적으로 대응하기 위해 포럼을 발족했다.

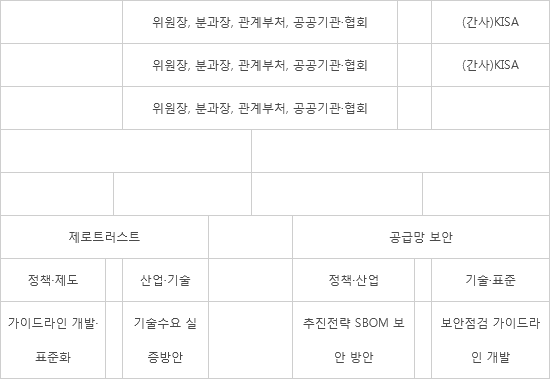

포럼은 운영위원회, 제로트러스트 분과(2개), 공급망 보안분과(2개)로 구성했다. 분과별로 정책·제도, 기술·표준과 산업 관점에서 보안 관련 현안을 정책과제로 지정, 관련 기술개발 연구, 실증사업 등을 통해 검증을 진행한다. 제로트러스트·공급망보안 구현을 위한 가이드라인과 표준모델 등을 제시한다. 국가 표준화가 최종 목표다.

포럼은 이날 제로트러스트 아키텍처(ZTA) 가이드라인 초안도 공개했다. 가이드라인은 △제로트러스트 개요 △제로트러스트 아키텍처 보안 모델 △제로트러스트 도입 절차 △제로트러스트 구현 사례로 구성했다.

세부 내용으로 △제로트러스트 개념과 보안 모델의 ZTA 원리(원칙) △논리 구성요소 △기업망 개별 상황에 따른 ZTA 접근 방법 △기업망의 핵심 요소에 따른 구현 전략 △네트워크 환경에 따른 ZTA 구현 방법을 제시했다. 포럼은 초안을 기반으로 ZTA 보안 모델 개발, 실증을 거쳐 표준화를 진행한다.

이석준 정책·제도분과장(가천대 교수)은 “포럼에 참여하는 각계 전문가 의견을 수렴해 가이드라인을 보완, 수정해 나갈 계획”이라며 “국가적 제로트러스트 도입 정책 수립, 실증을 위한 기본 모델로 활용될 것”으로 기대했다.

제로 트러스트 보안 구현을 위한 제언도 나왔다. 제로 트러스트 구현을 위한 중앙 집중적 정책 관리와 접근 제어가 필요하다. 이를 위한 기기·사용자·서비스를 아우르는 통합 솔루션이 없어 향후 솔루션 간 연동이 주요 기술 과제로 부상할 것으로 전망됐다. 데이터, 서비스 수준에서 권한이 분리된 접근제어, 모니터링을 위한 서비스 분류 체계의 수립, 다수 제로트러스트 성공 구현 사례 확보 등이 과제로 언급됐다.

신종회 산업·기술분과장(엔씨소프트 정보보안분과장)은 “아키텍처 구현을 위한 기술 가이드와 솔루션 연동 표준화, 소요 기술 개발이 연계 진행돼야 한다”며 “다양한 시나리오의 우수 사례를 발굴해 벤치마킹 해 나가야 한다”고 강조했다.

김영랑 프라이빗테크놀로지 대표는 “미국 등 보안 선진국에서 개발한 제로트러스트 보안 모델이 우리나라에 적용되지 않는 사례가 이미 나오고 있다”며 “한국형 모델을 발굴하는 것이 핵심 과제”라고 강조했다.

박윤규 과기정통부 2차관은 “디지털 전환으로 기존 네트워크 경계 중심의 보안은 한계가 다가오고 있으며, 고도화되는 사이버 공격에 대응할 수 있는 전략과 전술이 필요한 시점”이라며 “제로트러스트와 공급망 보안을 기반으로 민간·공공, 제조·금융, 통신 등에 체계적으로 적용, 관련 기술과 솔루션 개발, 지원방안을 마련할 계획이며, 새로운 보안 패러다임이 디지털 질서의 기준이 될 수 있도록 노력하겠다”고 말했다.

《 제로트러스트·공급망 보안 포럼 분과 구성(안) 》

최호기자 snoop@etnews.com