금융 보안 소프트웨어(SW)에서 연이어 고위험 취약점이 발견된 가운데 개발기업, 금융·보안 당국 모두가 취약점 발견 사실을 3개월 이상 알리지 않은 것으로 확인됐다.

취약점 발견 이후 패치가 개발되기까지 수개월 동안 이용자가 추가 해킹 위험에 노출돼 있었다는 것이다.

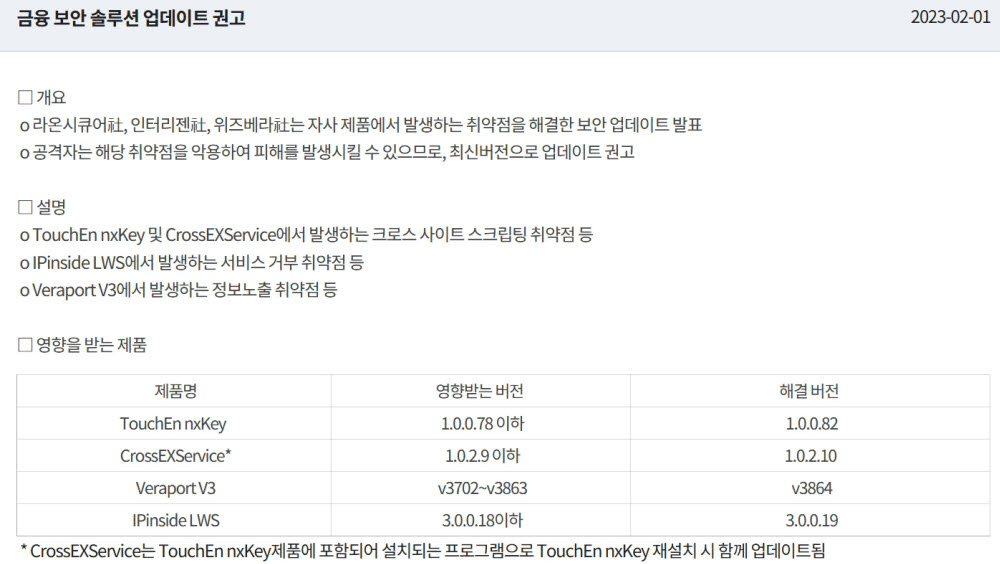

10일 업계에 따르면 국가정보원·한국인터넷진흥원(KISA) 등 보안당국과 금융기관, 개발사는 지난해 말부터 4개 이상 금융 보안 SW에서 취약점을 파악하고도 이를 곧바로 외부에 공개하지 않았다.

대표적인 것이 이니텍이 개발한 금융보안 SW '이니세이프'다. 보안당국은 지난해 말 북한 해킹그룹 라자루스가 이니세이프의 취약점을 악용해 국가·공공기관, 방위산업체, 바이오업체 등 국내외 주요 기관 60여곳의 개인용컴퓨터(PC) 210여대를 해킹한 사실을 확인했다.

당국은 이니텍과 올해 1월 긴급 대응에 착수, 보안 패치 개발을 완료한 3월 30일에야 북한의 공격 사실을 알리고 SW 패치를 당부하는 대국민 보안 권고문을 발표했다.

이니세이프는 은행 홈페이지 등 금융권 사이트나 쇼핑몰 등에서 인증서 처리를 위해 쓰는 SW로 국내·외 1000만대 이상 기관과 업체, 개인 PC에 설치돼 있는 것으로 추정된다.

보안 패치를 개발하는 약 3개월 동안 개발기업, 금융·보안 당국 어디에서도 패치 개발 외 공지 등 추가 피해 방지를 위한 조처는 하지 않았다. 이 기간에 1000만대가 넘는 PC가 취약점이 있는 프로그램을 사용, 위험에 고스란히 노출된 것이다.

정부 측은 통상적 조치라고 말했다.

취약점 조사·분석을 거친 뒤 패치 개발이 완료된 이후에 대외에 사실을 알리는 게 피해 최소화 측면에서 유리하다는 것이다.

정부 관계자는 “패치 개발 전에 취약점을 알리면 다른 해커 등이 악용할 수 있어 오히려 피해가 가중될 수 있다”면서 “삭제나 사용 중지를 권고하는 방식으로는 대응에 한계가 있다”고 말했다.

그러나 취약점이 발견된 SW는 공지를 통해 바로 삭제하고, 패치가 개발되기 전까지 PC가 아닌 모바일 기기 등을 이용하면 된다는 반론도 제기되고 있다.

보안기업 관계자는 “당국이 이를 알리지 않은 상황에서 추가 공격에 따른 피해가 없다고 누가 장담할 수 있겠는가”라고 지적했다.

또 다른 정부 관계자는 “취약점 공개 여부는 정부가 아닌 개발사의 영역”이라고 주장했다. 정부가 책임을 개발사와 피해 기업에 떠넘기고 취약점을 공개하거나 패치 업데이트를 알리는 데는 소극적이었다는 업계의 불만이 나오는 이유다.

보안 전문가들은 사이버 위협이 일상화하는 상황에서 더 정밀한 대응이 필요하다고 지적했다.

한 보안 전문가는 “패치 개발에 시간이 오래 걸린다면 사용자는 그만큼 무방비로 관련 SW를 사용해야 하는 상황”이라면서 “추가 피해가 발생할 수 있는 만큼 취약점이 발견된 SW는 바로 삭제하도록 알리고, 주요 기관·기업 등과는 비공개로 상황을 공유해서 대안을 찾는 등 정교한 대응 체계를 매뉴얼화해야 한다”고 말했다.

조재학기자 2jh@etnews.com, 최호기자 snoop@etnews.com